AWERTY Ciberseguridad M365

Reforzamos y controlamos la seguridad de tu entorno Microsoft 365

Los desafíos en ciberseguridad se han intensificado. Para afrontarlos, ofrecemos un servicio gestionado, permanente y continuo para multiplicar la protección de tu entorno Microsoft 365. Nos basamos en un modelo de Confianza Cero (Zero Trust): se presupone que hay brechas y se comprueban todas las solicitudes como si vinieran de redes no controladas. Este enfoque debe extenderse a todo el entorno Microsoft 365 que se desea proteger, implementando controles y tecnologías a nivel de usuarios, dispositivos, ubicaciones, aplicaciones y datos.

Elementos a securizar en el entorno M365

Identidad

Dispositivos

Aplicaciones

Datos

AWERTY Ciberseguridad M365

Reforzamos y controlamos la seguridad de tu entorno Microsoft 365

La nueva realidad ha intensificado los desafíos en materia de ciberseguridad. Para hacerles frente, te ofrecemos un servicio gestionado, permanente y continuo con el que queremos multiplicar la protección de tu entorno Microsoft 365. El modelo en el que nos basamos es de Confianza Cero (Zero Trust): se presupone que hay brechas y se comprueban todas las solicitudes como si vinieran de redes no controladas. Este enfoque debe extenderse a todo el entorno Microsoft 365 que se desea proteger, implementando los controles y tecnologías pertinentes a nivel de usuarios, dispositivos, ubicaciones, aplicaciones y datos.

Elementos a securizar en el entorno M365

Identidad

Dispositivos

Aplicaciones

Datos

Servicio proactivo

Monitorizamos la suscripción mediante paneles con indicadores de seguridad sobre los distintos elementos que se gestionan. Si detectamos aspectos críticos en esta materia, informamos al cliente de las acciones inmediatas a realizar y aplicamos las correcciones necesarias.

Servicio reactivo

Llevamos a cabo las acciones de configuración y seguimiento de las alertas que se considere oportuno crear para la correcta gestión del servicio. El cliente, además, puede acceder a nuestro equipo de seguridad para solicitar atención técnica en aspectos relacionados con el ámbito del servicio.

Servicio proactivo

Monitorizamos la suscripción mediante paneles con indicadores de seguridad sobre los distintos elementos que se gestionan. Si detectamos aspectos críticos en esta materia, informamos al cliente de las acciones inmediatas a realizar y aplicamos las correcciones necesarias.

Servicio reactivo

Llevamos a cabo las acciones de configuración y seguimiento de las alertas que se considere oportuno crear para la correcta gestión del servicio. El cliente, además, puede acceder a nuestro equipo de seguridad para solicitar atención técnica en aspectos relacionados con el ámbito del servicio.

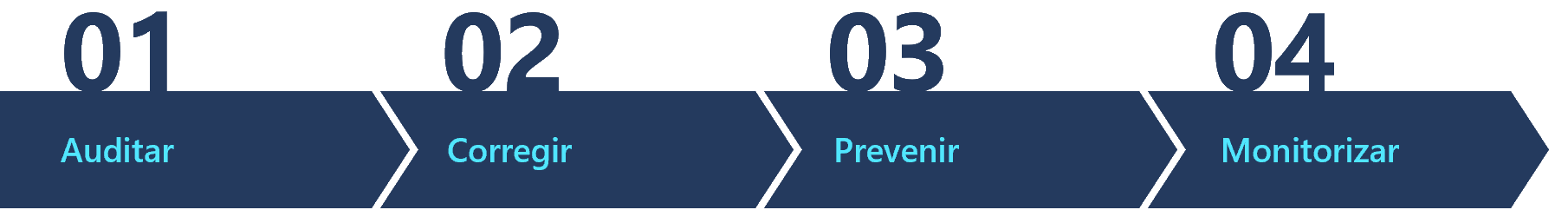

Ciclo recurrente del servicio anual

Ventajas que ofrece AWERTY Ciberseguridad M365

Auditoría

Nuestro equipo de seguridad analiza las características de tu servicio M365 y qué uso haces del mismo en tu empresa

Reuniones

Nos reunimos contigo para comunicarte los resultados de nuestros análisis y la acciones que se tienen que llevar a cabo

Mantenimiento

Desde AWERTY nos encargamos de llevar a cabo las tareas de mantenimiento para garantizar la seguridad de tu servicio M365

Mejoras

Revisamos periódicamente las diferentes mejoras en materia de seguridad que se pueden implementar en tu servicio M365

Alarmas

Estamos pendientes de cualquier alarma que pueda dispararse y le damos solución

Informes

Te proporcionamos informes sobre las acciones realizadas y el estado del sistema

Helpdesk

Ponemos a tu alcance un servicio de Helpdesk para solventar cualquier duda o problema

Te ayudamos a descubrir AWERTY Ciberseguridad M365

Explícanos la necesidad de tu empresa

Cuéntales qué necesitas a nuestros asesores o plantéanos cualquier duda que puedas tener sobre cómo puedes aumentar la seguridad del entorno Microsoft 365 de tu negocio con AWERTY Ciberseguridad M365

Contrata AWERTY Ciberseguridad M365

Inicia los trámites para llevar a cabo la contratación de nuestro servicio AWERTY Ciberseguridad M365 y aumenta la protección del entorno Microsoft 365 con el que trabaja tu empresa

¿Alguna pregunta o duda?

¿Necesitas más información?

Contacta con nosotros si tienes alguna duda o pregunta que plantearnos sobre cómo puedes mejorar la seguridad de tu entorno Microsoft 365 a través de nuestro servicio AWERTY Ciberseguridad M365. Sin compromiso.

Información Básica sobre Protección de Datos

- Responsable: Awerty Servicios Informáticos, S.L.

- Finalidad: Gestión del envío de información y prospección comercial.

- Legitimación: El consentimiento del interesado explícito en la solicitud para que Awerty pueda atenderla.

- Destinatarios: No se cederán datos a terceros, salvo por imperativo legal.

- Derechos: Acceso, Rectificación o Supresión, Limitación del tratamiento, Oposición y Portabilidad de los datos.

- Información adicional: Puede consultar la información adicional y detallada sobre Protección de Datos aquí.

¿Tienes alguna pregunta o duda?

¿Necesitas más información?

Contacta con nosotros si tienes alguna duda o pregunta que plantearnos sobre cómo puedes mejorar la seguridad de tu entorno Microsoft 365 a través de nuestro servicio AWERTY Ciberseguridad M365. Sin compromiso.

Información Básica sobre Protección de Datos

- Responsable: Awerty Servicios Informáticos, S.L.

- Finalidad: Gestión del envío de información y prospección comercial.

- Legitimación: El consentimiento del interesado explícito en la solicitud para que Awerty pueda atenderla.

- Destinatarios: No se cederán datos a terceros, salvo por imperativo legal.

- Derechos: Acceso, Rectificación o Supresión, Limitación del tratamiento, Oposición y Portabilidad de los datos.

- Información adicional: Puede consultar la información adicional y detallada sobre Protección de Datos aquí.